| HTTPS SSL暴露使用CDN后的真实服务器IP 付修复教程 |

|

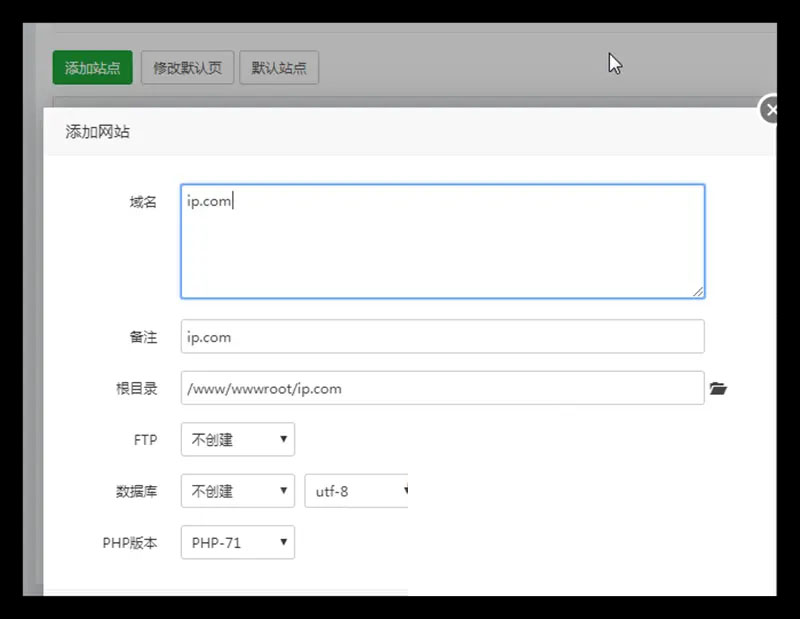

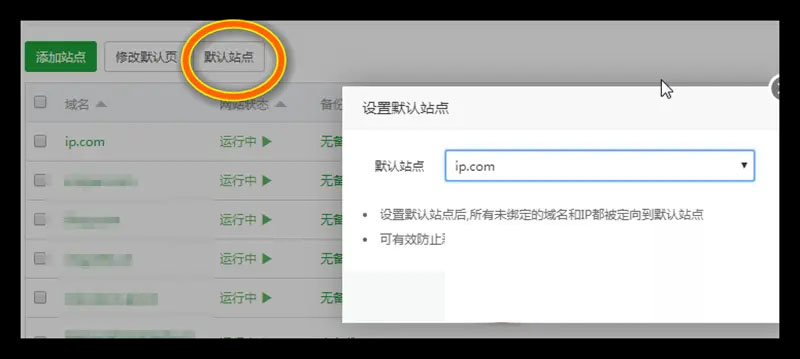

有一个坑爹的网站 例如 https://search.censys.io/ 会通过nginx的‘特性’来批量扫描 https://ip 以通过ssl证书获取ip与源站的对应关系 时刻在全网扫描激活的IP地址,然后利用nginx一个“漏洞”来检查IP对应的域名,并做了对应关系。如果服务器是nginx的web服务 可以直接通过https://ip地址来访问,默认调用了你的域名证书,导致被记录到IP nginx会向浏览器发送默认的SSL证书,通过查看证书详情可以找到对应的域名。 如果两厢匹配,那么你的站就被这个坑爹的censys.io给记录了,通过censys.io搜索域名或IP就能找到关联信息。 下付修复教程: 第一步: 创建一个虚假网站

第二步: 将该网站设置为默认网站

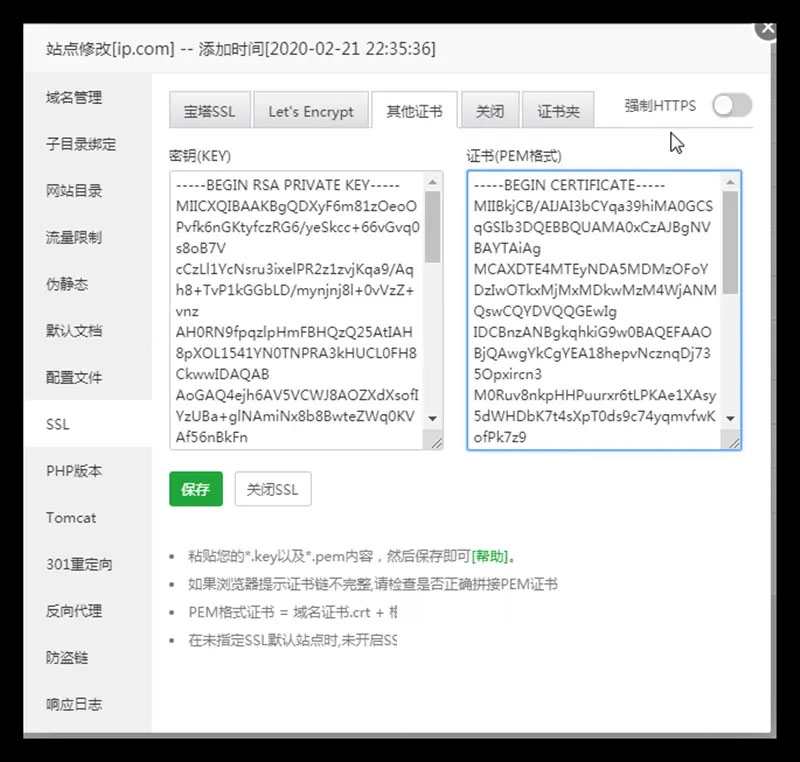

第三步: 设置虚假SSL证书这里提供一份虚假证书 证书内容填入宝塔SSL设置-其他证书-证书(PEM格式): key秘钥填入宝塔 SSL设置-其它证书-秘钥处:

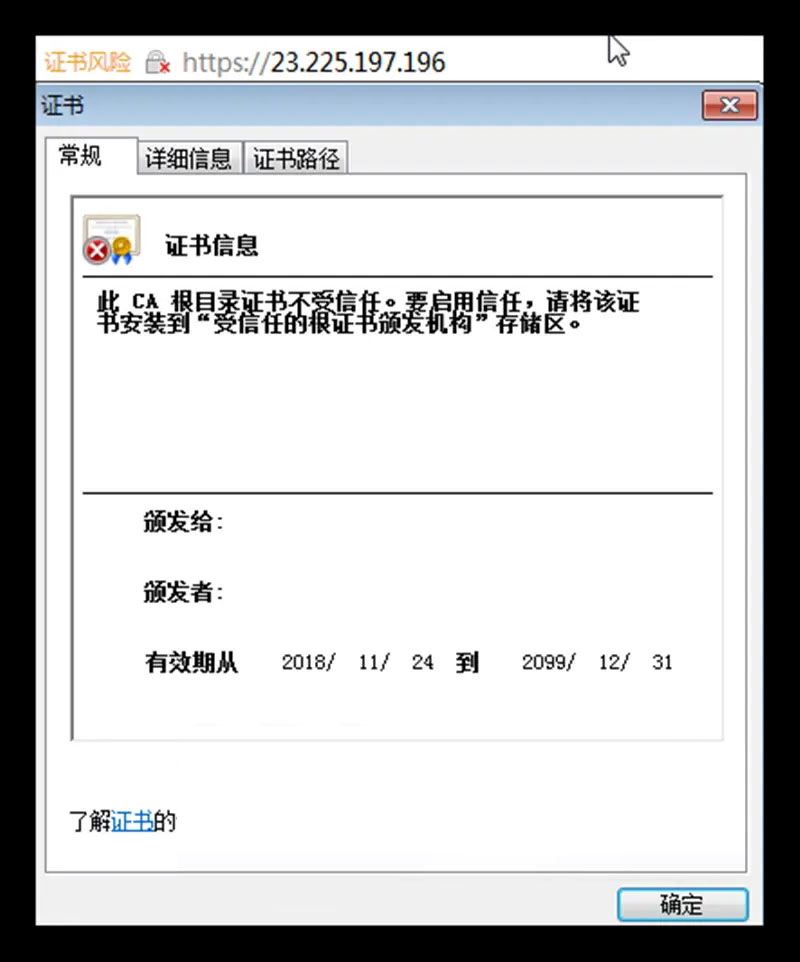

修复前后对比: 修复前访问HTTPS://IP 点小锁 会显示你的域名 修复后访问HTTPS://IP 点小锁 不会显示你的域名

|